<i id='421EFBC831'><strike id='421EFBC831'><tt id='421EFBC831'><area lang="73bf68"></area><map draggable="a30ffb"></map><bdo dropzone="13b57f"></bdo><pre date-time="0cf9ea" id='421EFBC831'></pre></tt></strike></i> Các nhóm tội phạm trong thế giới ảo cạnh tranh với nhau về khách hàng,íẩnbêntronghoạtđộngcủacácnhómtộiphạmcôngnghệkqbd mc hom nay những nhân tài xuất sắc và cả những người lãnh đạo cấp cao với vai trò như CEO để giúp cả nhóm tuân thủ trật tự và hướng tới móc túi người dùng. Các nhà nghiên cứu từ IBM và Google mô tả cách thức nhóm tội phạm hoạt động tương tự một công ty hay doanh nghiệp. "Chúng ta có thể thấy kỷ luật của nhóm tội phạm, họ hoạt động trong giờ hành chính, họ nghỉ ngơi vào cuối tuần, họ có giờ giấc thường lệ, và họ cũng có kỳ nghỉ", chuyên gia Caleb Barlow, phụ trách mảng An ninh của IBM Security cho biết. "Mỗi tổ chức lại có sự khác biệt. Với tội phạm có tổ chức, chắc chắn là có ông trùm và nhiều nhà thầu phụ, giống như nhà thầu xây nhà cùng thợ điện, thợ nước. Hiểu được cấu trúc hacker xây dựng tổ chức của mình là vô cùng quan trọng với các công ty khi đối phó, bởi thế giới ngầm hoạt động song song với nền kinh tế rộng lớn bên ngoài.

Trong cơ cấu của một nhóm tội phạm mạng, bên dưới CEO sẽ có các thành viên quản lý dự án được thuê ngoài hay tự lập, nhằm triển khai các thành phần khác nhau của mỗi vụ tấn công bảo mật. Nếu mục tiêu là kiếm tiền từ tấn công và đánh cắp thông tin từ một tổ chức, một số các quản lý dự án sẽ đảm nhiệm các chức năng khác nhau trong phạm vi khả năng của mình. Chuyên gia phần mềm độc hại sẽ bắt đầu bằng việc mua hoặc thay đổi một sản phầm nhằm chiếm lấy phần thông tin cần thiết nhóm tội phạm yêu cầu. Một chuyên gia khác sẽ gửi thư lừa đảo nhằm rải phần mềm độc hại tới các công ty đối tượng. Một khi phần mềm được đưa đến đích, chuyên gia thứ ba sẽ mở rộng truy cập của cả nhóm vào tổ chức mục tiêu, và tìm kiếm thông tin đặc biệt mà nhóm tội phạm muốn kiếm lời trên thị trường chợ đen.

|

(Nguồn: IBM) |

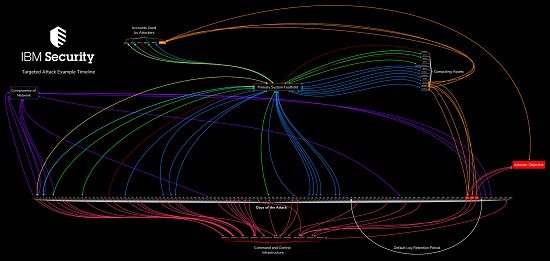

IBM cung cấp một hình ảnh minh họa cho một cuộc tấn công thực tế diễn ra trong 120 vào một công ty thuộc top Fortune 500 từ góc nhìn của nhóm tội phạm thực hiện nó (Xem hình lớn tại đây). Mục tiêu của cuộc tấn công này là đánh cắp và phá hủy dữ liệu, các màu sắc khác nhau đại diện cho các chức năng khác nhau, theo chuyên gia Christopher Scott thuộc nhóm X-Force của IBM. Bên trái hình minh họa, các kẻ tấn công tập trung vào làm tổn thương mạng lưới doanh nghiệp để đặt chỗ đứng trong tổ chức doanh nghiệp. Những đối tượng còn lại tấn công vào các tài khoản nhân viên để đánh cắp dữ liệu cá nhân, từ đó tiếp cận vào các vùng thông tin nhạy cảm. Khoảng trống giữa dòng thời gian cho thấy các giai đoạn hacker tạm ngưng hành động nhằm tránh các cảm biến nhằm phát hiện bất thường của các công ty. Sau khi 120 ngày kết thúc, các đối tượng khác, biểu hiện bằng màu đỏ tươi, xuất hiện và hoàn thành công việc, sử dụng nhiều loại mã độc để xóa sạch dấu vết cũng như dữ liệu công ty.

评论专区